Luisa

Aus ProgrammingWiki

- Eavesdropping

Was ist eine Eavesdropping Attack?

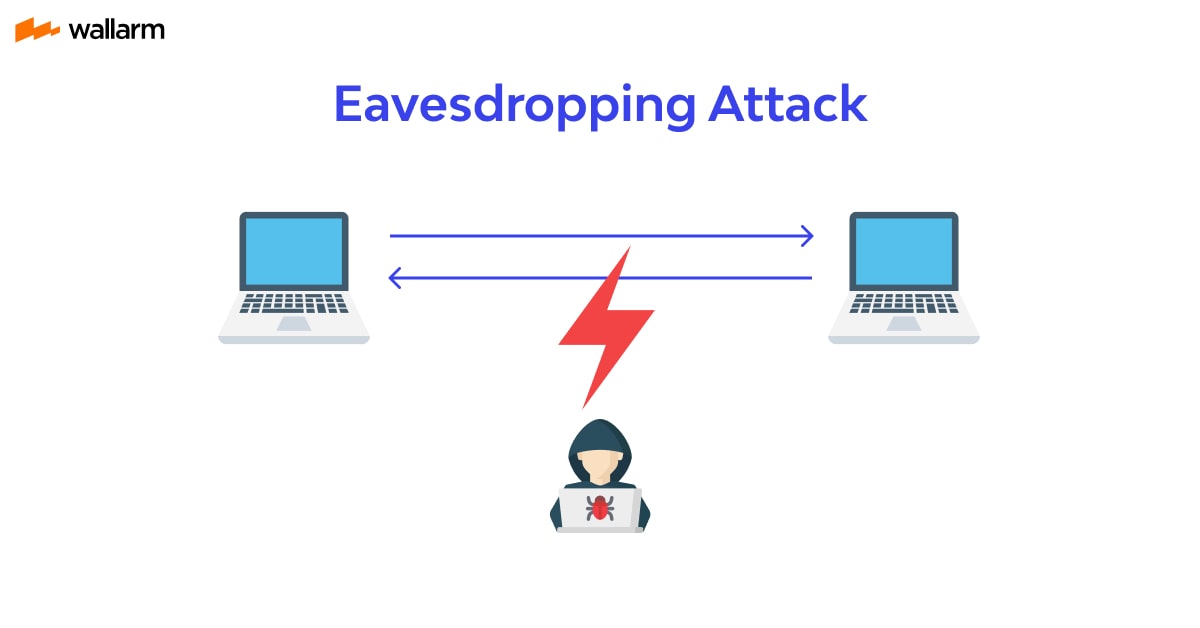

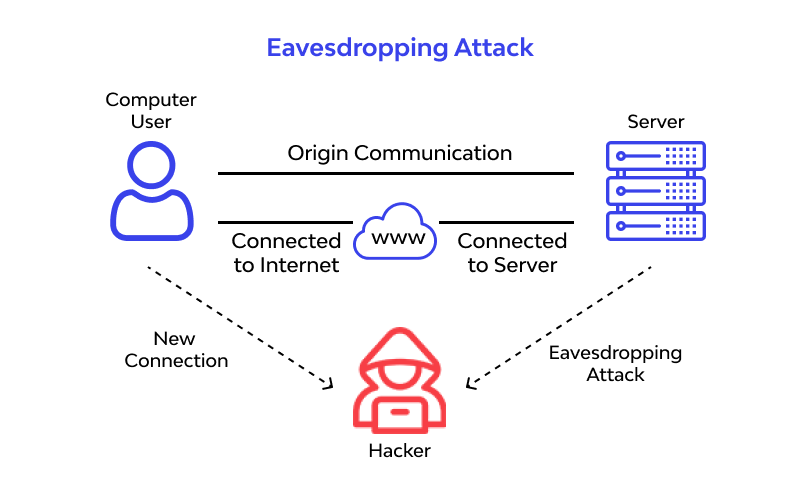

Bei einer Eavesdropping Attack (dt. Lauschangriff) wird die digitale Kommunikation zwischen zwei Teilnehmern in Echtzeit von Cyberkriminellen abgehört. Das kann unter anderem ein Telefonanruf, eine SMS oder eine Videokonferenz sein. Ein Lauschangriff tritt auf, wenn ein Hacker Daten zwischen zwei Geräten abfängt, ändert oder vollständig löscht. Das Zugreifen von Daten beruht auf ungesicherter Netzwerkkommunikation.

Wie funktionieren die Angriffe?

Die Lauschangriffe funktionieren, wenn eine Software Datenpakete voller Informationen im Netzwerkverkehr sammelt und der Hacker sie entschlüsseln kann mit verschiedenen Programmen. Dies funktioniert besonders einfach in einem Netzwerk, in dem Computer über HUBs miteinander verbunden sind. Im Gegensatz zu einem Switch sendet ein HUB, die von einem Rechner gesendeten Daten nicht an einen bestimmten Rechner, sondern an alle angeschlossenen Rechner. Das Sniffer-Programm, sprich der Hacker, empfängt dann die Datenströme und zeichnet sie auf.

So ist es beispielsweise relativ einfach, ein Telefonat abzuhören, wenn die Kommunikation unverschlüsselt übertragen wird. Eine Protokollanalysesoftware kann Telefongespräche aufzeichnen, ohne dass das Opfer es merkt und die Gespräche können in einer Tondatei gespeichert werden. Bei einigen Telefonen kann die Freisprechfunktion aus der Ferne aktiviert werden, während der Anruf des Hackers stumm bleibt. Dies ermöglicht es Kriminellen, Gespräche in Reichweite des Telefons zu belauschen. Gleiches gilt für PCs und Laptops mit integrierten Mikrofonen. Das Mikrofon kann zum Zuhören aktiviert werden und der Benutzer merkt nichts. Für diese Art von Angriffen gibt es Rootkits. Ein Rootkit ist eine Sammlung von Programmen, die unter anderem die Virenaktivität verstecken und eine Erleichterung sind auf ein System und die zugehörigen Daten zuzugreifen.

Wie schützt man sich vor einer Eavesdropping Attack?

Diese Frage ist leider nicht einfach zu beantworten, denn es ist sehr schwierig zu wissen wann und wo ein Angriff stattgefunden hat. Dennoch gilt, um das Risiko angegriffen zu werden zu sinken, die Vermeidung öffentlicher Netzwerke und die Achtung einer starken Verschlüsselung bei allen gesuchten Internetseiten. Außerdem ist es wichtig zu beachten, Daten bei privaten Gesprächen, also einer Übertragung, zu verschlüsseln. Durch eine Verschlüsselung gelingt es dem Angreifer nicht auf diese Daten Zutritt zu erlangen.

——

Quellen:

https://it-security-wissen.de/eavesdropping_attack.html

https://www.fortinet.com/resources/cyberglossary/eavesdropping

https://www.ionos.de/digitalguide/server/sicherheit/was-ist-ein-rootkit/