Emilie

Aus ProgrammingWiki

Inhaltsverzeichnis |

Man-In-The-Middle

Was ist das überhaupt?

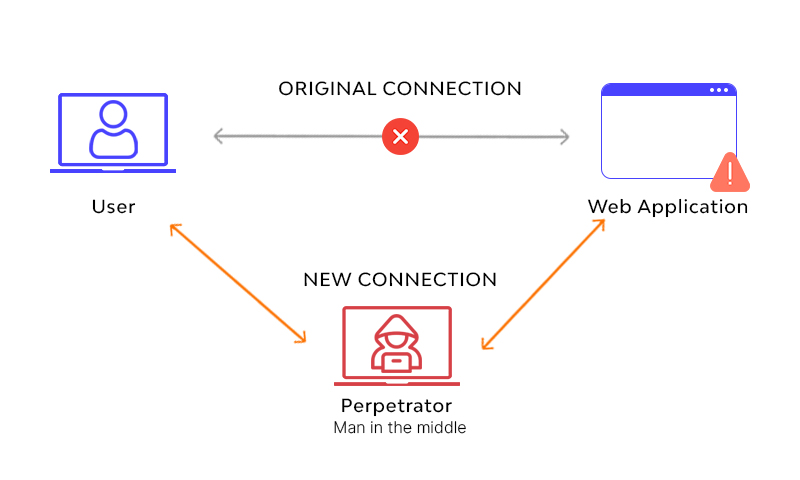

Der Angreifer begibt sich im Netz "in die Mitte" von Empfänger und Sender und gibt sich gegenüber Sender als Empfänger aus und umgekehrt.

Ziel ist es, sich unbemerkt in eine Kommunikation zwischen zwei oder mehreren Partnern einzuschleichen, Informartionen mitzulesen oder zu manipulieren.

Wie geht´s?

1. Angreifer leitet Verbindungsanfrage des Senders zu sich um

2. Angreifer baut Verbindung zum eigentlichen Empfänger auf

3. gelingt 2., kann der Angreifer alle Informationen die Sender an Empfänger schickt, einsehen oder manipulieren, bevor er sie an richtigen Empfänger sendet > Angreifer kann auch auf Antworten des Empfängers zugreifen

How to vorbeugen?

- Internetadressen sollten mit "https" beginnen > "http"-Verbindungen sind Sicherheitsrisiko

- Vermeidung Nutzung frei zugänglicher VPNs (Virtual Private Network) und Proxy-Servern

- nicht auf Links in E-mails von unbekannten Absendern klicken

- Passwörter aktualisieren + alte Passwörter nicht nochmal verwenden

- öffentliche WLAN-Spots meiden

- wenn dies nicht umgangen werden kann > Downloads vermeiden, keine Anmeldedaten übermitteln (E-mail, Postfach, soziale Netzwerke), AUF GAR KEINEN FALL ZAHLUNGEN VORNEHMEN!

Arten

DHCP-basierte Angriffe

- Angreifer gibt eigenen Rechner, innerhalb eines LANs (Local Area Network), als DHCP- Server aus

- Möglichkeit der Vergabe lokaler IP-Adressen zu steuern > kann ausgehenden Datenverkehr der Geräte auf seinen Rechner umleiten

- Gefahr in Hotel-LANs oder öffentlichen WLAN-Netzen

DNS-basierter Angriff

- Angreifer sucht Schwachstelle im Domain-Name-System, welches für Auflösung von URLs zuständig ist

- Angreifer manipuliert Einträge im DNS-Server-Cache > kann Anfragen von Nutzern mit falschen Zieladressen beantworten

- gelingt dies, kann Angreifer Internetnutzer unbemerkt auf beliebige Website im Netz umleiten

- Gefahr bei Servern mit alter Version der DNS-Software

weitere

- Man-In-The-Browser

- Angreifer installiert Schadsoftware in Netzwerk um Datenverkehr abzufangen

- Vortäuschung eines Wlan-Access-Points

- Angreifer hackt sich in öffentliches WLAN und verspricht Nutzern zusätzlich besseren Weg ins Internet

- gelingt dies, läuft gesamter Datenverkehr durch sein System

Quellenverzeichnis

Man-In-The-Middle Schema:

Informationen von:

https://www.bsi.bund.de/SharedDocs/Glossareintraege/DE/M/Man-In-The-Middle-Angriff.html(15.01.2023)